WAF(Scutum)全般

仕様

主要機能

| 防御機能 | あらかじめ登録されている不正な通信パターンを検出した場合、 該当通信を遮断する機能 |

| モニタリング機能 | あらかじめ登録されている不正な通信パターンを検出した場合、 該当通信を記録する機能(通信自体は遮断されません) |

| ログ機能 | Scutumにて検出された不正と思われる通信を記録し、閲覧できる機能 |

| ソフトウェア更新機能 | Scutumの防御機能などを向上させるため、ソフトウェアを更新する機能 |

| シグネチャー更新機能 | 防御効果の向上を図るため、不正な通信パターンを随時最新の状態に更新する機能 |

| 特定URL除外機能 | 防御機能が不必要なWebページを防御対象から除外する機能 |

| レポート機能 | 下記の内容を管理画面(ブラウザー利用)上で報告する機能 - 統計機能(攻撃元、攻撃種別、アクション) - 攻撃元、攻撃種別の上位集計など |

| IPアドレス拒否機能 | 特定のIPアドレスからの通信を拒否する機能 |

| SSL通信機能 | 暗号化された通信においても解読し、防御する機能 |

| API機能 | Scutum管理画面で利用できる機能の一部をAPIにて利用可能 ※利用にあたりScutum管理画面より、APIキーを発行してください |

オプション機能

| 月次報告書 | 攻撃の傾向を月次でご報告します。 |

| キャプチャ認証追加機能 | 任意の箇所にキャプチャ認証を導入できます。 キャプチャ認証紹介 |

| DDoS対策サービス | 多数IPアドレスからのDDoS攻撃を防御できます。 |

- 月次報告書は、翌月10営業日前後にお客様が指定されたメールアドレスに送付されます。

Scutum(WAF)で防御できる主な攻撃

下記のように、Webアプリケーションの脆弱性に対する主要な攻撃の多くをカバーしています。

新たな脆弱性も、株式会社セキュアスカイ・テクノロジーが随時シグネチャーを更新して対応します。お客様側では特に意識することなく、最新のセキュリティ対策を維持できます。

| 攻撃区分 | 攻撃名称 |

|---|---|

| 認証 | - 総当たり - パスワードリスト攻撃 |

| クライアント側での攻撃 | - クロスサイトスクリプティング - CSRF(クロスサイトリクエストフォージェリ)※別途、設定費用が発生します。 |

| コマンドでの実行 | - SQLインジェクション - バッファオーバーフロー - OSコマンドインジェクション - XPathインジェクション - 書式文字列攻撃 - LDAPインジェクション - SSIインジェクション - リモートファイルインクルージョン - 安全でないデシリアライゼーション(Java/PHP) |

| 情報公開 | - 情報漏洩 - パス トラバーサル - リソースの位置を推測 - XXEの脆弱性を狙った攻撃 |

| マルウエア対策 | - ドライブバイダウンロード攻撃(ガンブラーによるウイルス拡散など) |

| 特定ミドルウェア/フレームワーク等を狙った攻撃 | - ShellShock攻撃 - Apache Struts2の脆弱性を狙った攻撃(OGNLインジェクションなど) - Apache Log4jの脆弱性を狙った攻撃(Log4shellなど) - POODLE攻撃 - SSL BEAST攻撃 - HTTPリクエストスマグリング |

| サービス運用妨害 | - プラットフォームの脆弱性をついたDoS攻撃(ApacheKiller、hashDoSなど) - 少数IPアドレスからのDoS攻撃(大量正常通信、Slowloris、SYN flood攻撃など) |

- 上記攻撃分類に該当する、すべての攻撃の防御は保証できません。

SSL証明書

- SSL通信をご利用の場合、暗号化された通信をWAF(Scutum)内で復号し、通信内容を確認します。

その後、再度暗号化しお客様Webサーバーへ送信するので、SSL証明書のライセンスが追加で必要になります。 - SSL証明書はPEM形式(テキストファイル形式)のファイルにて、以下を準備してください。

発行元に制限はありません。- サーバー証明書

- 秘密鍵

- 中間CA局証明書

アクセス元IPアドレス

WAF(Scutum)の導入により、アクセス元IPアドレスがすべてWAF(Scutum)のIPアドレスとなります。

本来のアクセス元IPアドレスは、HTTPヘッダー内に以下の通り付与します。

詳細は Scutumお客様サポートサイト を参照してください。

参考:Scutum活用ブログ_ウェブサーバ側から見た接続元IPアドレスについてヘッダー 内容 X-Forwarded-For アクセス元IPアドレス

WAF(Scutum)へのアクセス到達時にX-Forwarded-Forが付与されている場合は上書きX-Forwarded-For2 アクセス元IPアドレス

WAF(Scutum)とWebサーバー間でX-Forwarded-Forが上書きされるケースを想定して付与X-Forwarded-For-Orig アクセス元IPアドレス

WAF(Scutum)へのアクセス到達時点のX-Forwarded-For の値を付与

※WAF(Scutum)へのアクセス到達時にX-Forwarded-Forが付与されている場合に限り付与アクセス元IPアドレスを使用し、お客様のサイトにて何らかの作業を実施している場合は、上記HTTPヘッダーを利用し必要な情報を取得してください。

- アクセス元IP使用例

- アクセス解析

- アクセス元IPアドレスを利用したWebアプリケーションによる表示変更

- アクセス元IPアドレスを利用したロードバランシング

- アクセス元IP使用例

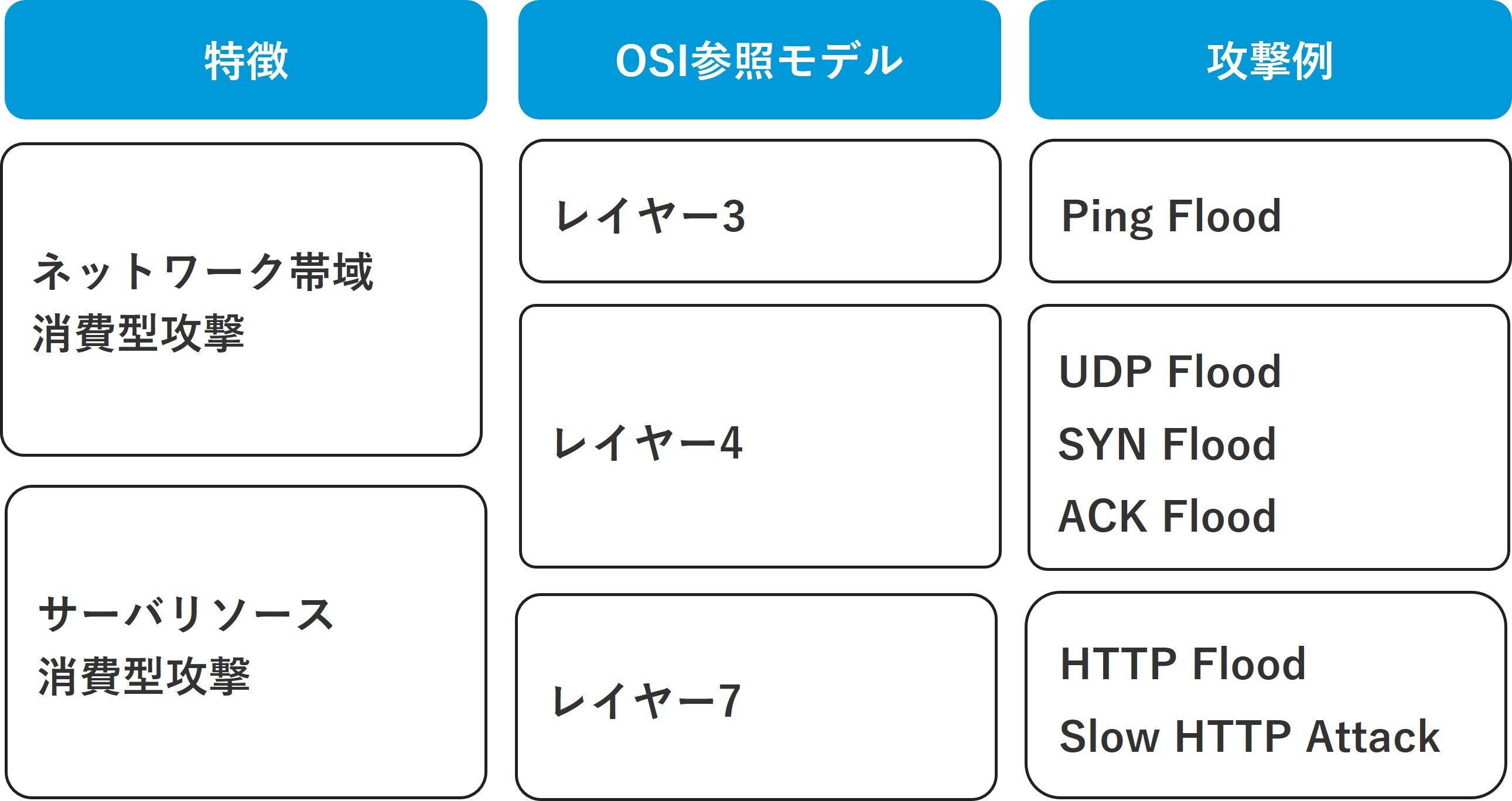

Scutum DDoS対策サービス(オプション)で対策できるDDoS攻撃

オプション機能のScutum DDoS対策サービスで対策できるDDoS攻撃を記載します。

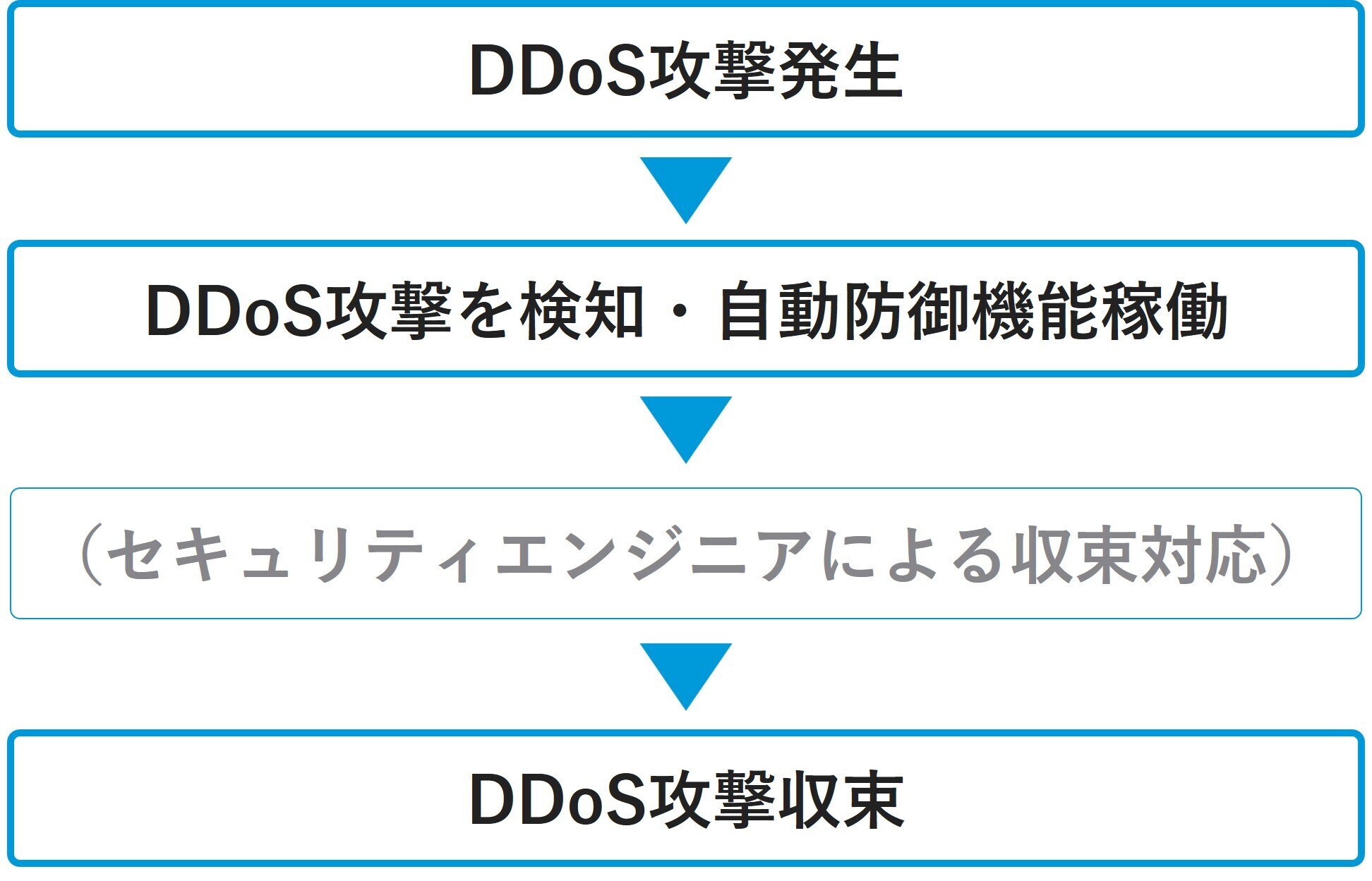

Scutum DDoS対策サービス(オプション)でDDoS攻撃を検知した際のオペレーション

DDoS攻撃が検知されると、以下フローで株式会社セキュアスカイ・テクノロジーによる対応が実施されます。

メンテナンス・トラブル・脆弱性情報について

メンテナンス・トラブル情報について

- 以下よりメンテナンス・トラブル情報を確認できます。

Scutumお客様サポートサイト:障害・メンテナンス情報 一覧

脆弱性情報について

- 本製品の脆弱性情報および対応状況は、以下のソリューションサービス提供企業サイトにて確認してください。

Scutumお客様サポートサイト:脆弱性対応情報 - お客様は、ご利用のサービスの脆弱性情報をお客様の責任において確認するものとします。

- お客様は、修正プログラムや対処方法等をお客様の責任において適用するものとします。なお、当該修正プログラムや対処方法等に使用条件が定められている場合は、所定の使用条件に従い使用するものとします。

注意事項

- クライアント証明書には対応していません。

- Scutumの導入による性能への影響は、事前に確認してください。

- ホップ数が増えること、通信の不正チェックをすることから、レスポンスの低下が考えられます。影響度合いは利用環境に依存するため事前に確認してください。

- 5~10MB以上のデータのアップロード、ダウンロードの処理がある場合、体感速度が遅延する可能性が高くなります。

- 見積の算出基準となるトラフィックは、ピークトラフィック発生時の5分間平均のトラフィック情報やデイリーのPV数から算出します。トラフィックレポートなどがあれば掲示してください。

- Webサーバーと同一サーバーにてFTP、SSH、SMTPなどを使用している場合、Scutumの導入により、Webホスト名でのアクセスができなくなります。

以下の方法などで対応してください。(SSHやそれ以外のサービスについても同様となります。)- FTPソフトに設定するための別のホスト名(ftp.example.comなど)を用意する

- IPアドレスを直接設定して利用する

- Scutum導入時、まずはアクセステストを実施する端末のhostsファイルを変更してアクセスを実施し、誤検知の有無を含めて動作確認してください。

Scutom導入による問題が無いことを確認した後にDNSの設定変更を実施してください。 - ファイアウォールで同じIPアドレスからの同時接続数を制限している場合、その設定を解除してください。

- 以下の理由により、DNSの登録はCNAMEで設定してください。

- Scutumがアクセスを受け付けるIPアドレスが変更になる可能性がある

- Scutumの障害時に、Scutum側の操作のみで障害対応が可能となる

- 以下の状態だと提供元の株式会社セキュアスカイ・テクノロジーが判断した場合には、予告なく帯域制限をかける場合があります。

帯域制限が行われた場合、契約帯域を超過するアクセスが制限され、503エラーとなります。- 契約プランよりもトラフィックが超過している

- 正常なサービス提供に影響を及ぼす

- その他、株式会社セキュアスカイ・テクノロジーが必要と判断した場合

制限事項

- WAF(Scutum)で対応できるプロトコルは、httpとhttpsとなります。

- IPv6には対応しておりません。

- 下記のサイトではご利用いただくことはできません。

- アダルトサイトなど公序良俗に反するサイト

- 低レイテンシーを保証または要求されるサイト

サポートについて

障害やトラブル時などのお問い合わせは、当サービスにて24時間365日受け付け可能です。

窓口での回答が難しい場合には、提供元ソリューションベンダーにエスカレーションをしてから回答します。

その場合、窓口対応時間や回答速度は提供企業窓口に準じます。

お問い合わせ

WAF(Scutum)[S]についてのFAQ

フィードバック

サービス利用中のトラブルは、サポート窓口にお願いします。

お役に立ちましたか?